隨著數字化轉型的深入,企業信息系統已成為業務運營的核心載體。日益復雜的網絡威脅使得傳統身份認證方式(如靜態密碼)難以應對安全挑戰。為確保應用軟件服務的機密性、完整性與可用性,實施強身份認證解決方案已成為企業安全建設的重中之重。

一、強身份認證的內涵與必要性

強身份認證通常指采用多重驗證機制,結合用戶所知的(如密碼)、所有的(如硬件令牌、智能手機)以及所是的(如生物特征)至少兩種或以上的因素來確認用戶身份。其必要性體現在:

- 抵御憑證竊取:單一密碼易受釣魚、暴力破解等攻擊,多因素認證大幅提升攻擊門檻。

- 滿足合規要求:金融、醫療等行業法規(如GDPR、等保2.0)明確要求對敏感系統實施強認證。

- 支持遠程辦公:混合辦公模式普及,強認證是確保遠程訪問安全的基礎。

- 保護核心資產:防止未授權訪問導致的數據泄露、篡改或服務中斷。

二、主流強身份認證技術方案

- 多因素認證:

- 硬件令牌:如RSA SecurID,生成動態一次性密碼。

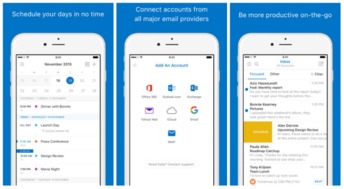

- 軟件令牌:通過手機應用(如Google Authenticator)生成OTP,成本低、易部署。

- 生物識別:指紋、人臉或虹膜識別,常用于移動終端或高安全場景。

- 智能卡與數字證書:基于PKI體系,適用于內網或專用設備。

2. 自適應認證:

結合風險分析引擎,根據登錄地點、設備狀態、行為模式等動態調整認證強度。例如,從可信設備登錄僅需密碼,而從陌生IP登錄則需追加生物驗證。

3. 單點登錄與聯邦身份:

通過SAML、OAuth等協議,實現一次認證訪問多個應用,在便捷性與安全性間取得平衡,同時集成強認證作為SSO的驗證基礎。

三、在應用軟件服務中的實施策略

1. 評估與規劃:

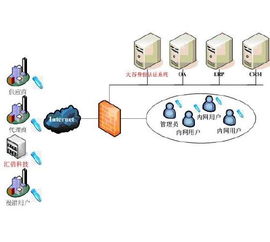

識別關鍵應用(如ERP、CRM、OA系統)與數據敏感等級,制定分階段實施路線圖。優先保護核心業務系統與特權賬戶。

- 技術集成:

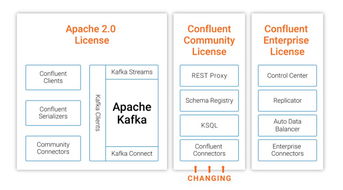

- API驅動整合:利用標準化API(如FIDO2、OIDC)將強認證模塊嵌入現有應用,減少代碼改造。

- 代理與網關部署:通過反向代理或API網關集中管理認證流量,適用于遺留系統或云原生應用。

- 終端一體化:在移動辦公場景中,將強認證與MDM(移動設備管理)結合,確保終端安全基線。

- 用戶體驗優化:

- 提供多種認證選項(如掃碼、推送通知),減少操作摩擦。

- 設置可信設備列表,降低頻繁驗證負擔。

- 結合行為生物特征(如擊鍵動力學)實現無感認證。

- 運維與治理:

- 建立統一身份目錄(如Azure AD、Okta),集中管理認證策略與用戶生命周期。

- 實時監控認證日志,設置異常登錄告警。

- 定期開展安全意識培訓與模擬釣魚演練。

四、挑戰與趨勢展望

- 挑戰:

- 遺留系統兼容性差,改造成本高。

- 員工抵觸情緒與操作習慣改變困難。

- 生物特征數據的隱私與存儲安全風險。

- 趨勢:

- 密碼less化:FIDO2標準推動無密碼認證普及,依賴硬件密鑰或生物特征。

- AI驅動風險識別:利用機器學習分析用戶行為,實現動態風險評分與自動化響應。

- 去中心化身份:基于區塊鏈的自主身份(SSI)賦予用戶更多控制權,減少對中心化IDP的依賴。

###

強身份認證不僅是技術工具,更是構建企業零信任安全架構的基石。通過科學規劃、靈活技術選型與持續優化,企業能夠在確保應用軟件服務安全的提升運營效率與用戶體驗,為數字化業務保駕護航。在威脅不斷演變的主動擁抱創新認證技術,將是企業安全能力的關鍵差異化優勢。